Israëlische onderzoekers hebben een manier gevonden om de aanval van gehackte accu’s en touchscreens stoppen.

Heb je weleens de touchscreen of accu van je smartphone laten vervangen? Medewerkers van telefoonwinkels die kwaad in de zin hebben, kunnen deze onderdelen – ook wel Field Replaceable Units (FRU’s) genoemd – omruilen voor geïnfecteerde exemplaren die je hele telefoon kunnen overnemen. Maar wetenschappers van de Ben Gurion University komen nu met een mogelijke oplossing.

Bankgegevens

Eerst even wat meer over het probleem. De dreiging is vooral van toepassing op Android-telefoons. Die toestellen beschouwen touchscreens en accu’s altijd als veilig. Hierdoor kunnen de FRU’s zonder controle communiceren met de central processing unit (CPU). Een onderdeel dat de smartphone aanstuurt.

Op deze manier kunnen hackers met geïnfecteerde FRU’s bijvoorbeeld je bankgegevens aflezen wanneer je de pincode op je mobieltje invoert. Bovendien kan het gehackte toestel op het laatste moment een webadres veranderen, waardoor je op een phishing-site terechtkomt. Dit toonden dezelfde onderzoekers eerder dit jaar al aan.

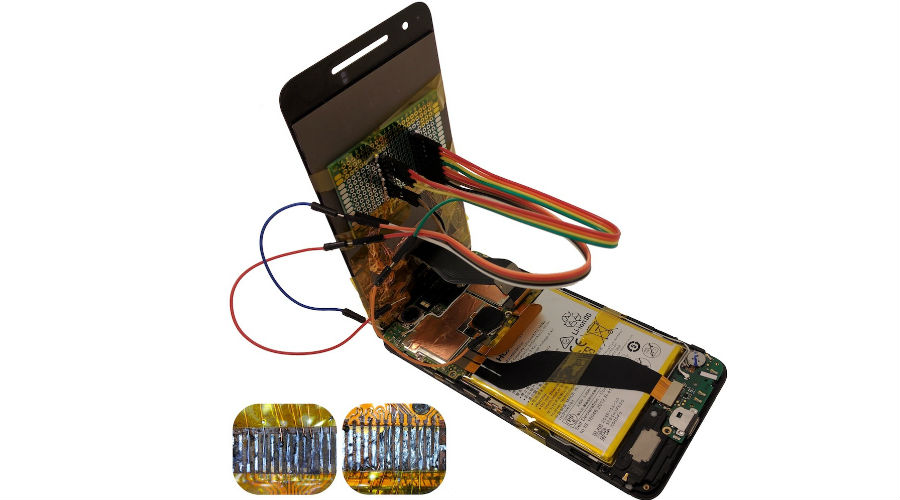

Geen virusscanners die hier tegenop zijn gewassen en dus moesten de onderzoekers met iets anders komen. Daartoe ontwikkelden ze een firewall die als extra chip kan worden toegevoegd aan je telefoon en die de communicatie tussen de CPU en de rest van je telefoon in de gaten houdt. Wanneer de firewall iets verdachts signaleert, mogen de onderdelen niet meer met elkaar ‘praten’. Deze taak heeft het systeem zich eigen gemaakt met behulp van machine learning.

Schadelijke software

Om de firewall te testen, oefenden de onderzoekers een aanval uit op een Nexus 6P-telefoon, waarvan ze het touchscreen infecteerden met schadelijke software. Op deze specifieke software trainden ze de firewall ook. Inderdaad, andere kwaadaardige software kan de firewall van de Nexus 6P-telefoon nog niet tegengaan. De technologie staat dan ook nog in de kinderschoenen.

Hoe vaak deze manier van hacken voorkomt, weten de onderzoekers overigens ook nog niet. Maar het leek ze verstandig om snel na het laten zien van deze wijze van cybercriminaliteit, alvast een oplossing te bieden.

Bronnen: Paper (PDF), Ben-Gurion University of the Negev via EurekAlert!